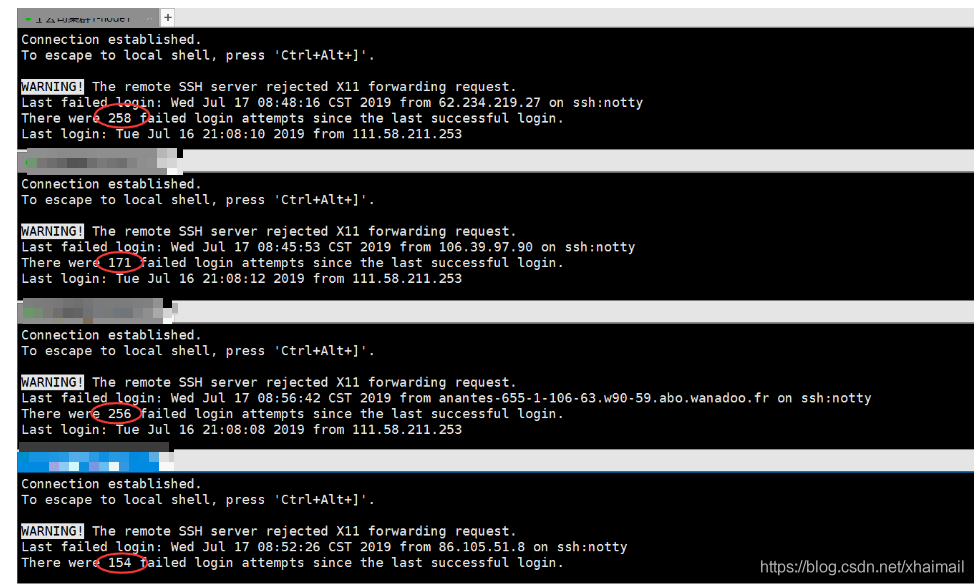

每次登录系统(CentOS7),就会发现有N次登陆失败的统计信息,如:

查看 /var/log/secure 日志文件可以看到文件中有很多认证失败的ip登录信息,这就说明已经被无数不同的IP地址和不同的用户进行SSH尝试连接了。

密码再复杂也顶不住这样暴力扫描啊,为预防万一,下面总结了几种防范方法:

1、禁止root登录

修改sshd服务器端的配置文件 /etc/ssh/sshd_config

[root@vps ~]$ vi /etc/ssh/sshd_config ---------------配置如下---------------- PermitRootLogin no 重启 [root@vps ~]$ service sshd restart

2、修改 SSH 默认端口

修改SSH默认端口号,sshd服务器端的配置文件为 /etc/ssh_config

[root@vps ~]$ vi /etc/ssh/sshd_config ---------------配置如下---------------- Port 2280 重启SSH [root@vps ~]$ systemctl restart sshd 查看状态 [root@vps ~]$ systemctl status sshd 查看端口是否更改 [root@vps ~]$ netstat -ntlp | grep 2280 tcp 0 0 0.0.0.0:2280 0.0.0.0:* LISTEN 8793/sshd tcp6 0 0 :::2280 :::* LISTEN 8793/sshd

3、根据secure文件中失败的ip次数做限制

当同一个IP地址超过5次的尝试,那么就加入/etc/hosts.deny

#! /bin/bash

# 提取所有的IP到black.list文件中

cat /var/log/secure|awk '/Failed/{print $(NF-3)}'|sort|uniq -c|awk '{print $2"="$1;}' > /usr/local/bin/black.list

# 设定次数

define="5"

for i in `cat /usr/local/bin/black.list`

do

IP=`echo $i |awk -F= '{print $1}'`

NUM=`echo $i|awk -F= '{print $2}'`

if [ $NUM -gt $define]; then

grep $IP /etc/hosts.deny > /dev/null

if [ $? -gt 0 ];then

echo "sshd:$IP:deny" >> /etc/hosts.deny

fi

fi

done

添加计划任务。

[root@vps ~]$ crontab -e # 每3分钟检查一次 */3 * * * * sh /usr/local/bin/secure_ssh.sh 重启 crontab [root@vps ~]$ systemctl restart crond

我的微信

这是我的微信扫一扫

评论